LAC

株式会社ラックのセキュリティ監視センターJSOCの解析による脅威サイト情報で情報詐取目的のWebアクセスを遮断します。

国立研究開発法人情報通信研究機構(NICT)

「NICTER」のハニーポットやWebクローラからマルウェアの検体を常時収集し、静的解析エンジン及び動的解析エンジンで解析、相関分析システムでマッチングしたマルウェアが持つ悪性URLのデータベースを提供いただきます。

侵入・感染を前提としたエンドポイントセキュリティ対策「EDR」

サイバー攻撃による被害が後を立ちません。未知の脅威や暗号化通信を利用した標的型攻撃は、多くの企業がその対処に苦慮しています。

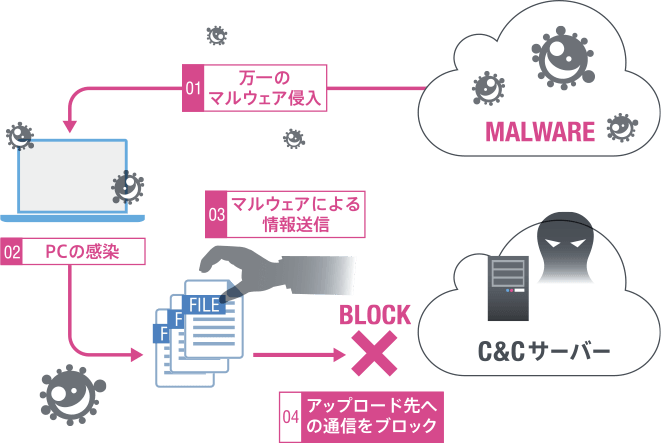

ゲートウェイでのセキュリティ対策をどれだけ強固にしても、近年の高度な標的型攻撃の前では、マルウェア侵入を100%完璧に防ぐのは難しくなってきました。そのため社内ネットワークへの侵入を防ぐ対策だけでなく、マルウェアに侵入されエンドポイント端末が感染してしまったことを想定した対策がどうしても必要になってきます。

その中でも最近特に注目を集めているのが、「EDR(Endpoint Detection and Responce)」と呼ばれる技術です。

EDRは、これまでの「端末の感染を防ぐ」対策に加え「端末が感染した後の対応や調査」 を強化しており、ネットワークを常時監視するSOCやインシデントの対応を行う専門チームCSIRTを強力に支援します。

EDRは、エンドポイントにおける各種プログラムのふるまいを監視し、インシデントの有無を判断する「検知」、疑わしい動きを検知した際にその端末の通信を遮断したり不審なプロセスの実行を止める「遮断」、そしてシステム上のふるまい(ファイルI/O、レジストリ操作、プロセス起動、ネットワークアクセスなど)を証跡として記録する「調査」の3つの機能を提供します。

| セキュリティインシデントの検知 | エンドポイント(クライアントパソコン)における各種プログラムのふるまいを監視し、インシデントの有無を検知し遮断する。 |

|---|---|

| エンドポイントでのインシデント封じ込め | マルウェア感染端末を管理者へ通知、ネットワークから隔離し、感染の拡大を止める。 |

| セキュリティインシデント調査 | システム上のふるまい(ファイルI/O、レジストリ操作、プロセス起動、ネットワークアクセスなど)を記録。 攻撃の影響範囲を特定し、対応する。 |

実際のインシデントとマルウェアの解析結果が反映された脅威情報データベースを配信。迅速な出口対策でコストパフォーマンスの高いセキュリティを実現します。

株式会社ラックのセキュリティ監視センターJSOCの解析による脅威サイト情報で情報詐取目的のWebアクセスを遮断します。

「NICTER」のハニーポットやWebクローラからマルウェアの検体を常時収集し、静的解析エンジン及び動的解析エンジンで解析、相関分析システムでマッチングしたマルウェアが持つ悪性URLのデータベースを提供いただきます。

マルウェア感染や端末利用者が危険なサイトへアクセスした際に管理者へ通知する機能も搭載されます。管理者はこの情報を元にインシデントが生じた場合の初動対応として、外部端末を遠隔操作でネットワークから隔離できます。

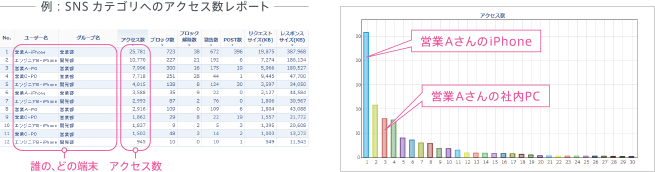

「i-FILTER ブラウザー&クラウド」の無償ツール「i-FILTER Reporter」をご利用いただくと、一元化したログを可視化し、組織内外で発生したマルウェア感染や標的型攻撃などのインシデント発生時に必要なログ分析を支援します。脅威の発生原因を早期に発見することで、インシデント後の速やかな対応が可能となり、被害を極小化します。