パスワードに代わる

新たなログイン方法「パスキー」による

パスワードレス認証について解説

パスキーとは ~ パスキーが普及している背景

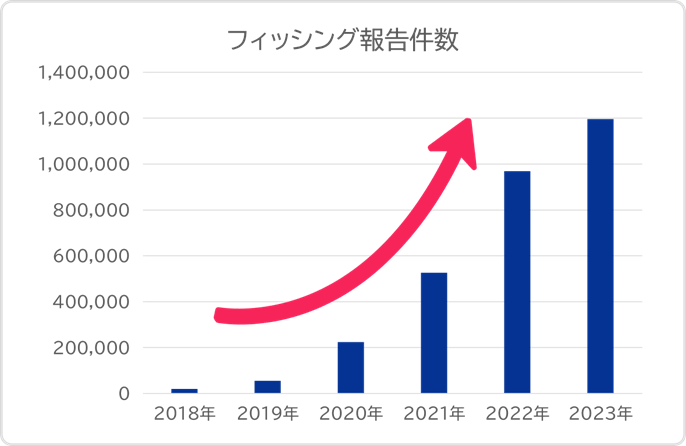

パスワードを狙うサイバー攻撃の増加

パスワードを狙うフィッシング等によるサイバー攻撃が増加しており、グラフは2018年から2023年までに報告されているフィッシング報告件数です。 日々増加し、進化していくサイバー攻撃に対応するために登場したのが「パスキー」です。

- 出典:フィッシング対策協議会「フィッシング報告状況」 https://www.antiphishing.jp/report/monthly/

パスキーとは

「パスキー」は非営利団体のFIDO(Fast IDentity Online、通称ファイド)アライアンスが提唱する、技術仕様「FIDO」に基づくパスワードレスの認証方式で、指紋や顔といった生体情報や、PINなどを利用し、「認証用デバイス」や「端末」で本人検証を行い、その結果をもとに認証を行う方式です。

パスキーが普及している背景

従来、パスワードレス認証への対応には、USB等の認証用デバイスを別途購入しないといけないという点が課題となっていましたが、昨今AppleやGoogle、Microsoftなどの主要OSを抱えるプラットフォーマーが「パスキー」の対応を進めたことで、認証用デバイスの別途購入が不要となり、 「パスキー」の普及が進んでいます。

パスワードを利用した認証とパスキーを利用した認証の違い

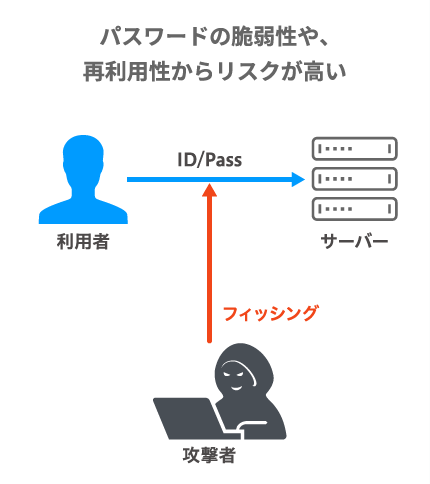

パスワードを利用した認証とパスキーを利用した認証では、

安全性に大きな違いがあります。特に重要な点が、セキュリティ性です。

パスワードを利用した認証は一度フィッシング攻撃者にパスワードを知られてしまうと、その情報を再利用されてしまい、

盗聴や不正アクセスを繰り返されてしまうというリスクがありますが、

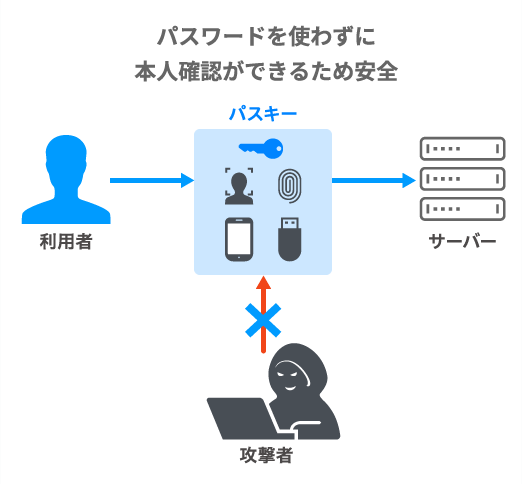

パスキーを利用した認証は公開鍵暗号方式のため、秘密鍵が一切ネットワーク上に流れないという利点があり、

ネットワーク上を流れる認証情報が窃取されても攻撃に再利用できないという特徴があります。

パスワードを利用した認証

一度パスワードがフィッシング攻撃者に知られてしまうと、その情報を再利用されてしまい、盗聴や不正アクセスを繰り返されてしまう。

パスキーを利用した認証

公開鍵暗号方式のため、秘密鍵が一切ネットワーク上に流れない。ネットワーク上を流れる認証情報は窃取されても攻撃に再利用できない。

パスキーを利用するメリット

パスキーによる認証を実施することで利便性の向上とセキュリティ強化を実現できます。

サイバー攻撃リスクの低減

パスキーでは公開鍵暗号方式による認証が行われるため、パスワード認証のようにサーバー間で認証に必要な情報が共有されず、フィッシング攻撃や中間者攻撃などのサイバー攻撃に耐性があり、安全です。

利便性向上

OSのロック解除時の手順(例:iPhoneにおけるFaceID)を踏むことで認証できるため、ID/Pass入力の必要がなく、煩雑なパスワード管理の必要がなくなる。

デバイス間の同期

パスキーでは認証情報を複数のデバイス間で同期できる仕組みとなっています。

例えば、同じApple IDを登録したMacとiPhone、iPadの各デバイスで共通した生体認証を設定することで、それぞれのデバイスで共通のログインを実施することが可能です。

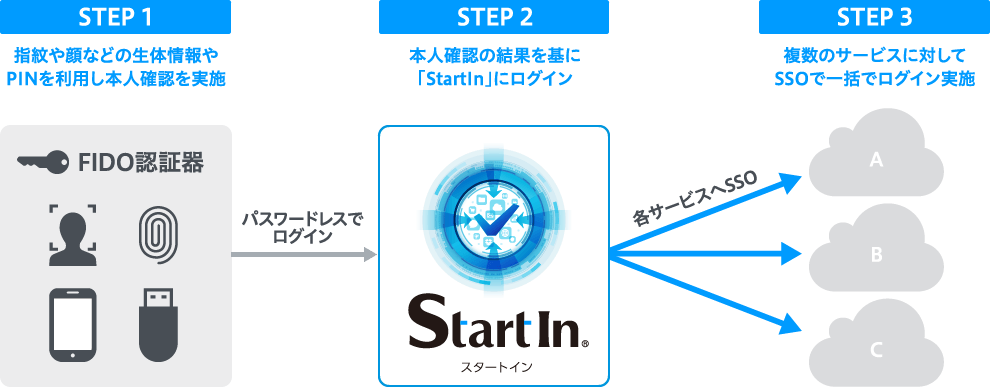

「StartIn」で安心安全なパスキー認証を実現

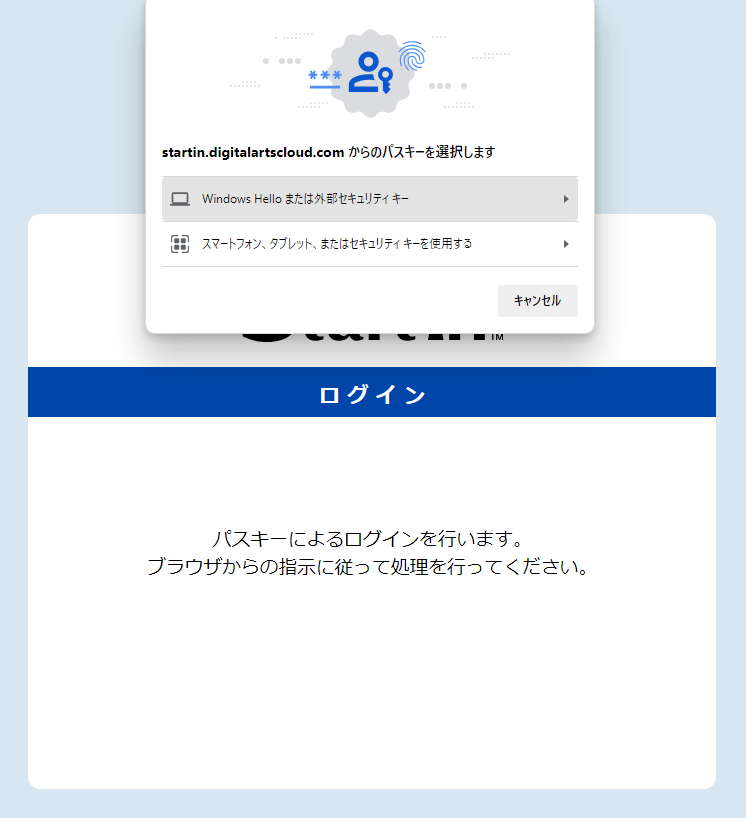

2024年3月より、IDaaS製品の「StartIn」では「パスキー」による認証を標準機能として搭載しており、

「StartIn」から各種サービスにログインする際にOSのロック解除時の手順

(iPhoneにおけるFaceID等)を踏むことで、パスワードレスでの認証が可能です。

お客様の運用方法に合わせてパスワードレスで認証をするか、

認証要素の1つとして利用するか柔軟にご設定いただくことが可能です。

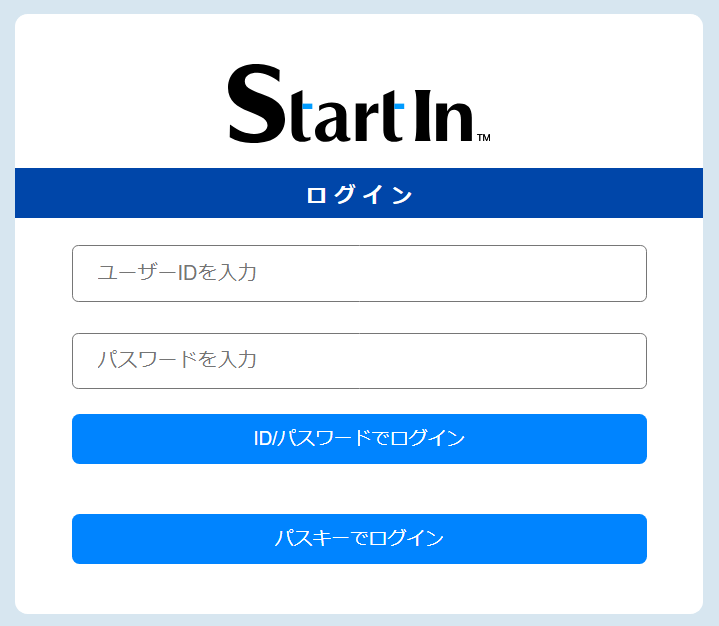

パスワードレスでの運用

パスワードを利用しない形で

認証させることが可能

認証要素の1つとして利用

ID/パスワードの入力後に追加要素 として認証させることが可能

選択方式

ID/パスワードでの認証か、パスキー による認証か選択させることが可能

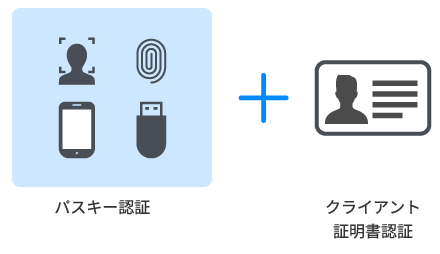

さらに、パスキーによる認証は「StartIn」の多要素認証と組み合わせることが可能です。

クライアント証明書認証との組み合わせで「端末の情報」を併せて確認したり、

独自機能である位置情報認証との組み合わせで「利用者の所在」も確認することが可能です。

パスキー認証と「StartIn」の多要素認証との組み合わせの利用例

クライアント証明書認証との組み合わせで

「端末の情報」を確認した上でサービスにアクセス

パスワードレスの運用で本人の確認と端末の確認が可能!

位置情報認証との組み合わせで

「利用者の所在」を確認することで利用を制限

パスワードレスの運用で利用者の所在まで確認が可能!