ランサムウェア対策の全体像

攻撃の流れと、実際に守れた企業の成功事例

業務停止、情報窃取、二重脅迫…。

ランサムウェアは、もはや「いつかどこか」の話ではありません。

多くの企業を悩ませているランサムウェア攻撃の最新動向と、

企業が狙われる理由、そして被害を防ぐ考え方を整理します。

「ランサムウェア」とは

ランサムウェアは、感染したPCのファイルを暗号化し、復旧のために身代金を要求するマルウェアの一種です。

近年はデータの暗号化だけに留まらず、二重脅迫、三重脅迫と脅迫方法も巧妙化しており、企業などでの被害が拡大しています。

最新の攻撃トレンド

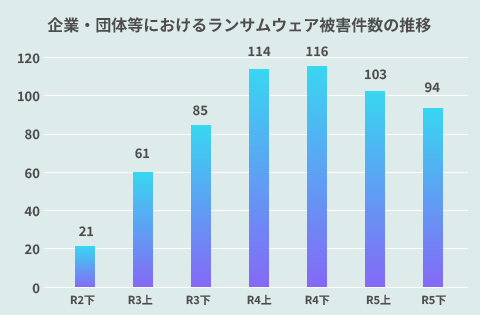

ランサムウェアの被害は、警察庁の調査によると令和7年度上期の被害件数は116件となっており、令和4年度と比較すると減少は見られたものの、引き続き半期で発生した被害件数としては過去最多となっております。

また近年では、ノーウェアランサムと呼ばれるシステムを暗号化せずに情報を窃取し、「情報を公開する」と脅迫する攻撃も確認されており、業務停止が発生しない場合でも深刻な被害につながる点が特徴です。

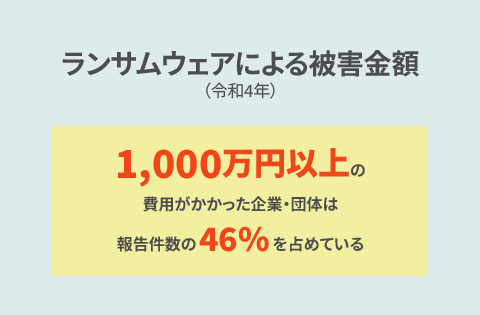

また、ランサムウェア被害に関連して、調査・復旧費用の総額が1,000万円以上となったものは全体の50%を占めていることが明らかになりました。

高額な調査・復旧費用は、被害を受けた企業・組織にとって重大な財務的負担となっており、大きな課題となっています。

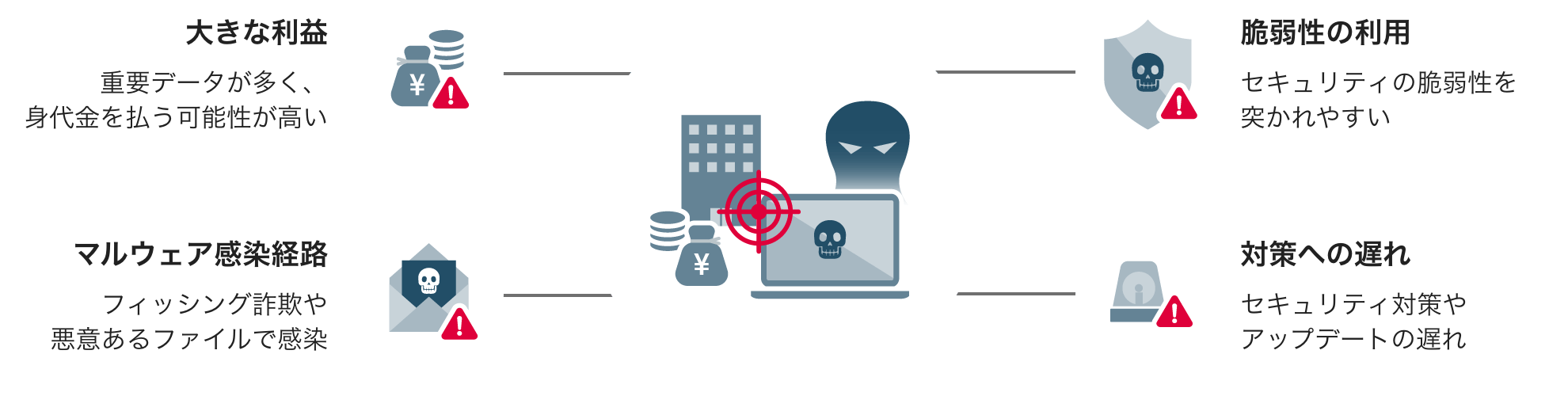

企業が狙われる理由

大きな利益

企業活動では、業務停止や情報漏えいが発生した場合の影響が大きく、事業継続のために迅速な復旧を迫られます。攻撃者はその状況を理解したうえで、身代金を支払う可能性が高い対象として企業を狙います。

また、企業内には多くの重要データや業務システムが存在し、これらの情報は、脅迫材料として利用できるだけでなく、流出した場合の社会的影響も大きいため、攻撃の成功率と見返りが高まります。

脆弱性の利用

多数の端末・サーバー・クラウドを運用する中で、システムの脆弱性や設定不備が残っている環境ではこうした設定不備などが侵入の糸口になりやすく、一度侵入されると社内全体へ被害が広がりやすい環境になりがちです。

マルウェア感染経路

テレワークやクラウド活用の拡大により、メール・Web・VPN・外部サービスなど、攻撃者が侵入の足掛かりにできる入口が増え続けています。

対策への遅れ

日々の業務対応や人員・予算の制約から、セキュリティ対策が後回しになりがちです。

古いOSやネットワーク機器、設定が放置されたまま運用されることで、攻撃者にとって無防備な状態となってしまいます。

このように、企業は「侵入しやすく、成功すれば大きな利益が得られる」構造に置かれており、

今後もランサムウェア攻撃の標的として狙われ続ける可能性が高いと考えられます。

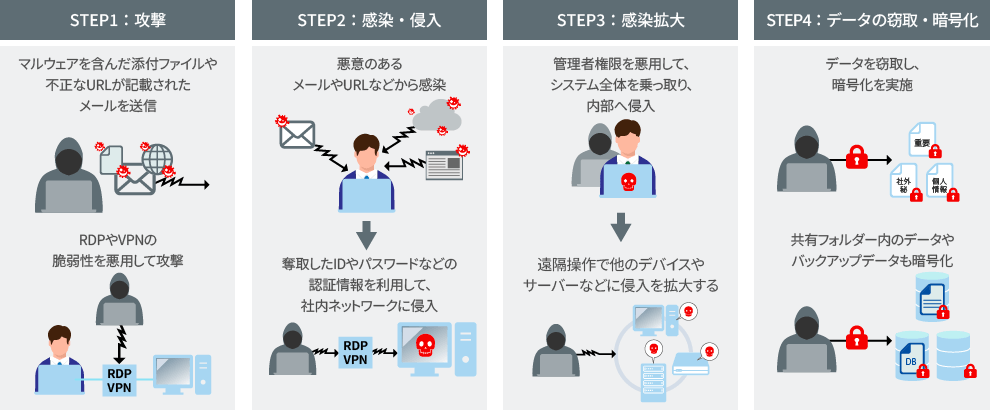

攻撃の流れ

ランサムウェアによる攻撃は、主に「ばらまき型」と呼ばれる不審なメールの開封や不正なWebサイトをきっかけに感染する手法と、「侵入型」と呼ばれるVPN機器の脆弱性などをきっかけに感染する手法があります。入口や経路は多岐にわたりますが、多くのランサムウェア攻撃は

①入口から侵入 → ②社内で横展開 → ③権限奪取 → ④データ窃取・暗号化

という流れで進行します。

特に近年は、「二重脅迫型ランサムウェア」による被害も増えており、一層深刻化しています。

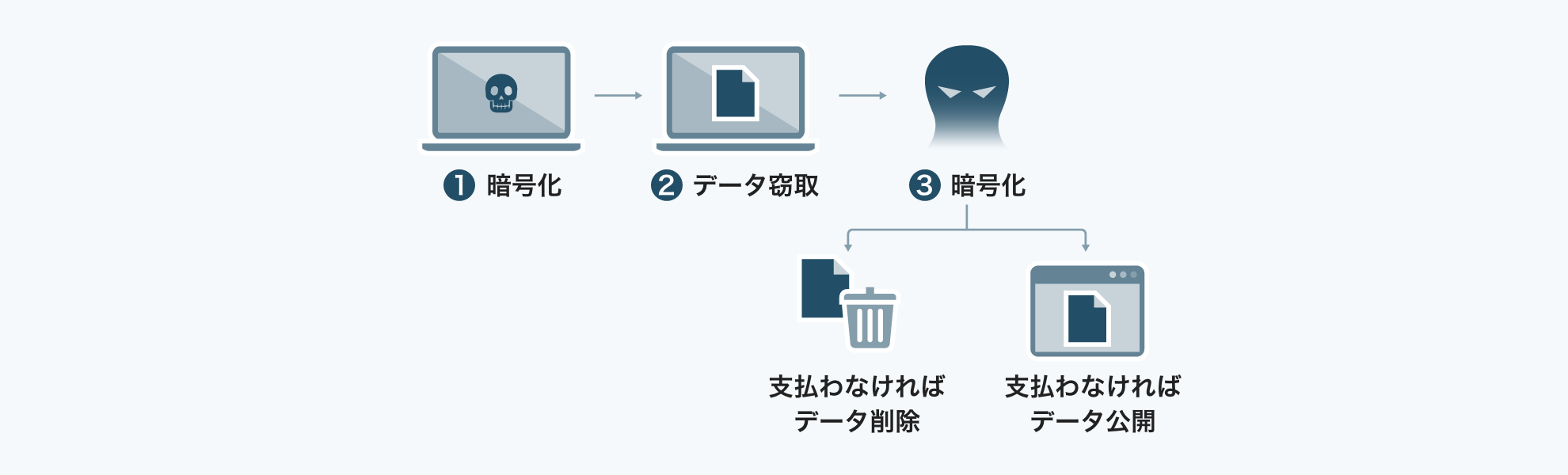

二重脅迫型ランサムウェア

「二重脅迫型ランサムウェア」とは、ランサムウェア攻撃の一種で、データの暗号化+窃取による2段階の脅しを行う手口です。

攻撃者はまずデータを暗号化して身代金を要求し、さらに暗号化前に盗み出したデータの「公開・販売」をちらつかせて支払いを迫ります。

バックアップで復旧できても情報漏えいリスクは残るため、金銭被害に加えて信用失墜や法的リスクにもつながる深刻な脅威です。

こうした攻撃に対処するためには、侵入を防ぐ対策と、侵入後の被害を最小化する対策を組み合わせて講じることが不可欠です。

具体的には、Webアクセスやメールを起点とした攻撃を抑止するWebセキュリティ・メールセキュリティ、不正なログインや権限悪用を防ぐためのID管理(IDaaS)、社内外からのアクセスを前提としたSSEによる通信・アクセス制御が求められます

さらに、万が一情報が持ち出された場合でも被害を限定するためには、ファイル自体を保護し、第三者による不正閲覧や悪用を防ぐファイルセキュリティが重要な役割を果たします。

デジタルアーツが実現するランサムウェア対策

ランサムウェア侵入の要因となるマルウェア感染対策・標的型攻撃対策に加え、

万が一、情報が窃取された場合の情報漏えい対策が可能です。

重要な社内ファイルを暗号化して中身を守れた事例

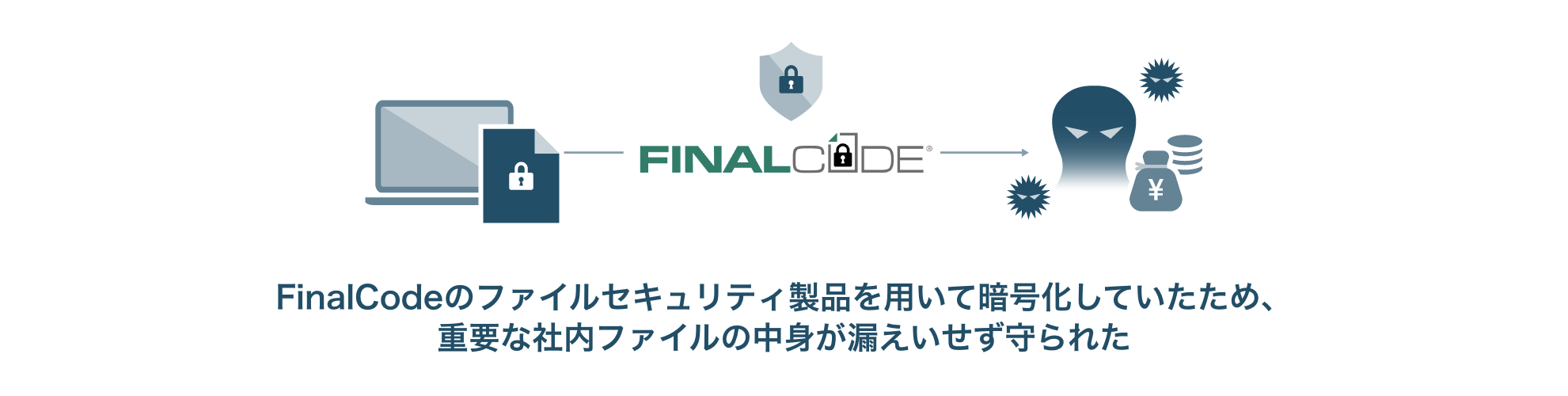

実際に、ランサムウェアに感染したものの、情報漏えいを防ぐことができた事例があります。

このケースでは、端末がランサムウェアに感染し、ファイルが窃取される事態が発生しました。

しかし、対象のファイルはあらかじめ「FinalCode」で暗号化されており、ファイルの中身を第三者が閲覧・利用できない状態でした。

その結果、窃取は確認されたものの、情報の漏えいには該当しないと判断され、外部への漏えいは認められませんでした。

このように、万が一ランサムウェアに感染した場合でも、ファイルそのものを暗号化しておくことで、被害の本質である「情報漏えい」を防ぐことが可能です。

こうした具体的な経緯や、どのような体制・設定で被害を最小化できたのかについては、資料内で詳しくご紹介しています。ぜひダウンロードのうえ、自社の対策検討にお役立てください。

まとめ

ランサムウェアは、いつ攻撃を受けてもおかしくない脅威になりました。

大事なのは、今の対策でどこまで守れていて、どこが手薄なのかを把握することです。

このページの内容をさらに踏み込んで整理した「ランサムウェア対策に必要な観点 ー攻撃の流れと、対策確認のための整理資料ー」 では、

- 現在の備えや対策を求められる部分が確認できるチェックリスト

- デジタルアーツのソリューションで各攻撃ステップをどう防ぐかの具体像

- 実際の成功事例の詳細

をまとめてご紹介しています。

まずは資料をダウンロードして、自社の現状と次に打つべき一手を整理してみてください。